In 2025 werden meer dan 90.000 WordPress-websites gehackt – per dag. Traditionele CMS-platformen zijn een geliefd doelwit voor cybercriminelen. Maar er is een alternatief dat steeds populairder wordt: static sites. In dit artikel vergelijken we de beveiliging van beide benaderingen.

Wat is het verschil tussen CMS en Static Sites?

Content Management Systemen (CMS) zoals WordPress, Drupal en Joomla genereren pagina's dynamisch. Elke keer dat een bezoeker je website opent, wordt er een database-query uitgevoerd, PHP-code geïnterpreteerd en HTML gegenereerd.

Static sites daarentegen bestaan uit vooraf gegenereerde HTML-bestanden. Er is geen database, geen server-side code, en geen dynamische verwerking tijdens het bezoek.

De 5 grootste beveiligingsrisico's van CMS-platformen

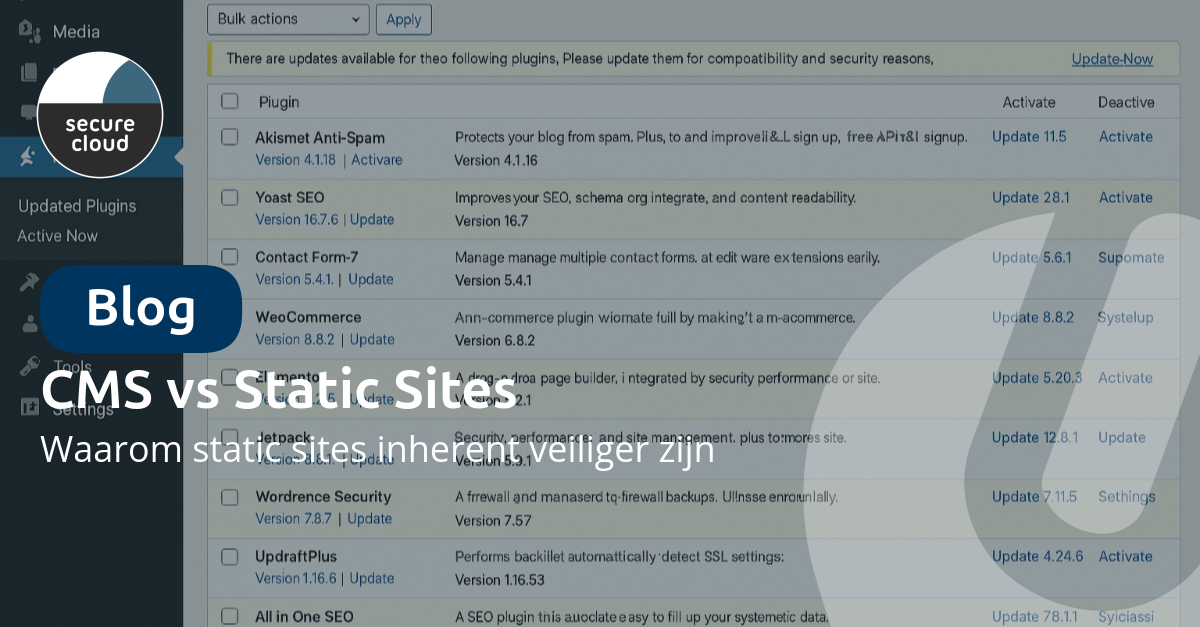

1. Plugin-kwetsbaarheden

WordPress heeft meer dan 60.000 plugins en elke plugin is een potentiële ingang voor hackers. Veel plugins worden niet meer actief onderhouden, waardoor bekende kwetsbaarheden niet worden gepatcht. Daarnaast volgen lang niet alle plugin-ontwikkelaars security best practices, wat leidt tot slechte code die makkelijk te exploiteren is. Een groeiend probleem zijn supply chain attacks, waarbij populaire plugins worden overgenomen door kwaadwillenden die vervolgens malware verspreiden naar duizenden websites.

2. Database-aanvallen

CMS-platformen slaan alle content op in databases, wat ze kwetsbaar maakt voor verschillende aanvallen. Via SQL injection kunnen aanvallers kwaadaardige code invoegen via formulieren en invoervelden. Bij een succesvolle hack liggen al je gegevens op straat door database dumps. Bovendien betekent toegang tot de database vaak volledige controle over de website via privilege escalation.

3. Authenticatie-zwakheden

De wp-admin login pagina is een bekend doelwit voor aanvallers. Met brute force attacks proberen ze geautomatiseerd wachtwoorden te raden, terwijl credential stuffing gebruikmaakt van gelekte wachtwoorden van andere websites. Ook session hijacking komt regelmatig voor, waarbij ingelogde sessies worden overgenomen.

4. Server-side code executie

PHP-code op de server kan op verschillende manieren worden misbruikt. Bij remote code execution voeren aanvallers hun eigen code uit op jouw server. File inclusion attacks zorgen ervoor dat kwaadaardige bestanden worden geladen en uitgevoerd. Hackers installeren vaak backdoors: verborgen toegangspunten waarmee ze later opnieuw kunnen inbreken, zelfs nadat de oorspronkelijke kwetsbaarheid is gepatcht.

5. Onderhoudslast

CMS-platformen vereisen constant onderhoud om veilig te blijven. De core software heeft regelmatig kritieke security patches nodig, terwijl elke plugin apart moet worden bijgewerkt. Ook themes kunnen kwetsbaarheden bevatten en moeten up-to-date blijven. Daarnaast vraagt de server configuratie aandacht: PHP versies, database updates en firewall regels moeten allemaal worden beheerd.

Waarom Static Sites inherent veiliger zijn

Geen aanvalsoppervlak

Static sites elimineren de meeste aanvalsvectoren simpelweg door hun architectuur. SQL injection is niet mogelijk omdat er geen database is. Plugin exploits bestaan niet omdat er geen plugins draaien. Brute force login aanvallen zijn zinloos omdat er geen login pagina is. PHP exploits kunnen niet voorkomen omdat er geen PHP draait. Zelfs XSS via formulieren heeft een minimaal risico omdat er nauwelijks dynamische elementen zijn.

Geen onderhoud, geen risico

Bij static sites hoef je niet constant updates te draaien. Er is geen server-side software om te patchen, dus patches zijn simpelweg niet nodig. De functionaliteit zit in de build zelf, niet in runtime plugins die bijgewerkt moeten worden. En zonder database zijn er ook geen database-problemen om je zorgen over te maken.

CDN-distributie als extra bescherming

Static sites worden vaak gehost via een Content Delivery Network (CDN), wat extra bescherming biedt. CDN's kunnen DDoS-aanvallen absorberen doordat ze enorme capaciteit hebben. Je content wordt vanaf edge-locaties wereldwijd geserveerd in plaats van vanaf één enkele server. En als één locatie uitvalt, nemen andere automatisch over dankzij automatische failover.

Wat als ik dynamische functionaliteit nodig heb?

Moderne static sites kunnen nog steeds dynamische features hebben. Contactformulieren werken via serverless functions of externe services. Zoekfunctionaliteit kan client-side worden opgelost of via externe APIs. Gebruikersaccounts regel je via gespecialiseerde auth-services, en zelfs e-commerce is mogelijk met headless commerce platforms.

Het verschil: deze functionaliteiten draaien via geïsoleerde, gespecialiseerde services in plaats van één monolithisch systeem.

De business case voor static sites

Naast betere beveiliging bieden static sites ook andere voordelen. Zonder server-verwerking heb je razendsnelle laadtijden van milliseconden. Static hosting is bovendien goedkoper dan dynamische servers. Die snelheid helpt ook je SEO, want laadtijd is een belangrijke rankingfactor voor Google. En met minder bewegende delen heb je een hogere uptime en minder storingen.

Conclusie: tijd om te migreren?

Als beveiliging belangrijk is voor jouw organisatie – en dat zou het moeten zijn – is een static site de verstandige keuze. Je elimineert niet alleen de meeste aanvalsvectoren, maar bespaart ook op onderhoud en krijgt een snellere website.

Universal Cloud: veilige websites in 48 uur

Met onze Rapid Web Development service bouwen we moderne, veilige websites zonder CMS-kwetsbaarheden. Van idee naar live in 48 uur, met managed DevOps en updates zonder downtime.

Wil je weten hoe veilig jouw huidige website is? Test je website hieronder of neem contact op voor een persoonlijk adviesgesprek.